Transcription

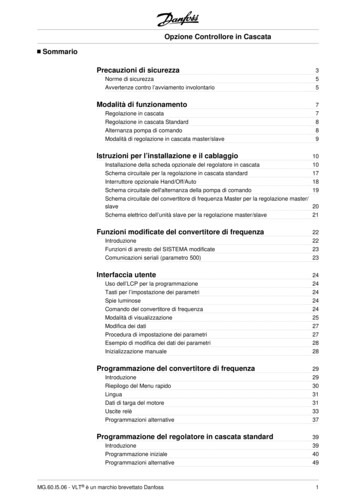

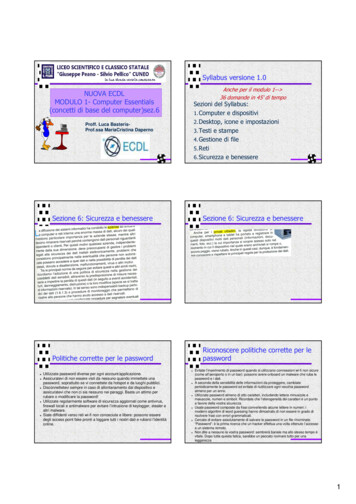

Syllabus versione 1.0Anche per il modulo 1-- 36 domande in 45' di tempoNUOVA ECDLMODULO 11- Computer Essentials(concetti di base del computer)sez.6computer)sez.6Sezioni del Syllabus:1. Computer e dispositivi2. Desktop, icone e impostazioni3. Testi e stampe4. Gestione di file5. Reti6. Sicurezza e benessereProff. Luca BasterisProf.ssa MariaCristina Daperno1Sezione 6: Sicurezza e benessereSezione 6: Sicurezza e benesserePolitiche corrette per le passwordRiconoscere politiche corrette per lepassword 2Utilizzate password diverse per ogni account/applicazione.Assicuratevi di non essere visti da nessuno quando immettete unapassword, soprattutto se vi connettete da hotspot e da luoghi pubblici.Disconnettetevi sempre in caso di allontanamento dal dispositivo eassicuratevi che non ci sia nessuno nei paraggi. Basta un attimo perrubare o modificare la password!Utilizzate regolarmente software di sicurezza aggiornati come antivirus,firewall locali e antimalware per evitare l’intrusione di keylogger, stealer ealtri malware.Siate diffidenti verso reti wi-fi non conosciute e libere: possono esseredegli access point fake pronti a loggare tutti i nostri dati e rubarci l’identitàonline. Evitate l’inserimento di password quando si utilizzano connessioni wi-fi non sicure(come all’aeroporto o in un bar): possono avere onboard un malware che ruba lepassword e i dati.A seconda della sensibilità delle informazioni da proteggere, cambiateperiodicamente le password ed evitate di riutilizzare ogni vecchia passwordalmeno per un anno.Utilizzate password almeno di otto caratteri, includendo lettere minuscole emaiuscole, numeri e simboli. Ricordate che l’eterogeneità dei caratteri è un puntoa favore della vostra sicurezza.Usate password composte da frasi convertendo alcune lettere in numeri: imoderni algoritmi di word guessing hanno dimostrato di non essere in grado dirisolvere frasi con errori grammaticali.Cercate di evitare assolutamente di salvare le password in un file rinominato“Password”: è la prima ricerca che un hacker effettua una volta ottenuto l’accessoa un sistema remoto.Non dite a nessuno la vostra password: sembrerà banale ma allo stesso tempo èvitale. Dopo tutta questa fatica, sarebbe un peccato rovinare tutto per unaleggerezza1

Il firewallIl firewall è un dispositivo hardware o software posto logicamente tra laparte interna e la parte esterna della rete.(termine inglese dal significatooriginario di parete refrattaria, muro tagliafuoco, muro ignifugo; in italianoanche parafuoco o parafiamma) .La sua funzione è quella di filtrare il traffico di dati in base a regolepreimpostate dall’utente o dall’amministratore di rete.Tramite i firewall si possono bloccare gli accessi non autorizzatidall’esterno, ma anche il collegamento dall’interno verso siti Internet nongraditi, secondo politiche stabilite da chi li amministra.GESTIONE E SICUREZZA DEI DATICopie di backupPer svariate ragioni è possibile che i file memorizzati nel nostro computervadano persi o danneggiati.Si consiglia perciò di farne sempre una copia di backup.Quanto più importanti sono i file, tanta più attenzione occorre mettere inquesta operazione.Il S.O. più diffuso fornisce uno strumento per il backup che va configuratoscegliendo l’unità di memorizzazione dove archiviare i file e la frequenza concui il backup automatico deve essere effettuato.È importante che il supporto di memorizzazione non sia lo stesso disco fissodel computer, perché è molto probabile che se viene danneggiata la copiaoriginale del file presente su di esso, venga danneggiata allo stesso modo lacopia di backup.Esistono periferiche specificamente destinate al backup, ma anche i comuniCD o DVD vanno bene.GESTIONE E SICUREZZA DEI DATIBACKUPImportante avere una procedura di copie di sicurezza perovviare alla perdita di dati, di informazioni finanziarie, disegnalibri/cronologia web.Le procedure di copie di sicurezza assicurano che sia possibile recuperare idati nel caso in cui vengano persi.Copie di sicurezza per:Dati/Informazioni finanziarie/Segnalibri ecronologia webBackup:In informatica con il termine backup, copia di sicurezza o copia diriserva si indica la replicazione, su un qualunque supporto di memorizzazione, dimateriale informativo archiviato nella memoria di massa dei computer, siano essistazione di lavoro o server, al fine di prevenire la perdita definitiva dei dati in casodi eventi malevoli accidentali o intenzionali. Si tratta dunque di una misura diridondanza fisica dei dati, tipica delle procedure di disaster recovery.GESTIONE E SICUREZZA DEI DATIBACKUPGESTIONE E SICUREZZA DEI DATIBACKUP2

GESTIONE E SICUREZZA DEI DATIBACKUPGESTIONE E SICUREZZA DEI DATIGESTIONE E SICUREZZA DEI DATIBACKUPCopie di backupLe caratteristiche di una procedura di copie disicurezza, sono:Regolarità/frequenza - Definisce con quale frequenza sidesidera effettuare una copia di sicurezza.Pianificazione - Definisce la pianificazione dell’esecuzionedi una copia di sicurezza.Collocazione della memoria di massa - Definisce dove sidesidera salvare le copie di sicurezza, ad esempio un’unitàdisco esterna.Aggiornare i vari tipi di softwareMALWAREMalware è un software malevolo progettato per autoinstallarsisu un computer senza il permesso dell’utenteI modi con cui il malware si può nasconderesono:Trojan - Programma distruttivo che simaschera da applicazione.Rootkit - Usato per attivare l’accessocontinuo ad un computer nascondendocontemporaneamente la propria presenzaBackdoor - Usata per aggirare il sistema disicurezza3

MALWAREMALWAREMalware è un software malevolo progettato perautoinstallarsi su un computer senza il permessodell’utenteI tipi di malware infettivo sono:Virus - Programmi in grado direplicarsi e provocare danni a uncomputer.Worm - Malware auto-replicante chein una rete di computer per inviarecopie di se stesso ad altri computer.I VIRUSUn virus informatico è un programma, spesso annidato all’interno di unprogramma “portatore” dall’apparenza innocua, che esegue azionidannose: dalla comparsa di scritte sullo schermo, al danneggiamento difile e alla cancellazione di dati, fino alla modifica degli indici del discorigidoIl problema dei virus riguarda soprattutto Windows,Windows ma ne esistonoanche per Macintosh e LinuxOggi, il veicolo di infezione di gran lunga più diffuso è la postaelettronica, ma il problema riguarda in generale qualsiasi trasferimentodi file fra computer diversi (attraverso dischi, FTP File TransferProtocol o altro)I VIRUSprogrammi antivirus:Adware - Pacchetto software che esegue, visualizza o scaricaautomaticamente annunci pubblicitari su un computerSpyware - Malware che raccoglie informazioni sulle abitudini di unutente, senza il suo consenso, nell’uso del browser.Botnet - Può infettare e controllare i computer senza il consensodell’utente.E' una rete formata da dispositivi informatici collegati adInternet e infettati da malwareKeylogger - Dispositivo hardware o software usato per intercettarele informazioni digitate su una tastieraDialer - Programma malevolo che viene installato su un computer eche cerca di chiamare località lontane attraverso servizi telefonicicostosiI VIRUSInstallare un buon programma antivirus e tenerlo costantemente aggiornatocostituisce sempre la miglior difesa contro i virus; l’aggiornamento è difondamentale importanza per garantire una protezione veramente efficaceInfatti, il riconoscimento dei virus avviene attraverso un’improntacaratteristica (signature ), e un programma antivirus non è in grado diriconoscere i nuovi virus finché non ne possiede l’improntaAttraverso i signature file (o definition file), le case produttrici mettono adisposizione on line tutte le informazioni sui nuovi “ceppi virali”; è beneeffettuare l’aggiornamento dell’antivirus almeno ogni 15 30 giorniTutto questo non mette al riparo dai virus appena creati:Un virus particolarmente efficace (come il famoso I love you del maggio2000) riesce a diffondersi capillarmente in tutto il mondo nel giro dipoche ore, assai prima che si riesca ad isolarlo, definirne l’impronta erenderla disponibile on line per l’aggiornamentoNel momento in cui il virus nasce e viene diffuso, i programmi antivirusnon hanno nessuna efficacia contro di esso: i primi giorni di vita sonoquelli in cui il virus compie il maggior numero di danniI VIRUSInstallare un buon programma antivirus e tenerlo costantementeaggiornato costituisce sempre la miglior difesa contro i virus;l’aggiornamento è di fondamentale importanza per garantire unaprotezione veramente efficaceInfatti, il riconoscimento dei virus avviene attraverso un’improntacaratteristica (signature ), e un programma antivirus non è in gradodi riconoscere i nuovi virus finché non ne possiede l’improntaAttraverso i signature file (o definition file), le case produttricimettono a disposizione on line tutte le informazioni sui nuovi “ceppivirali”; è bene effettuare l’aggiornamento dell’antivirus almeno ogni15 30 giorniTutto questo non mette al riparo dai virus appena creati:Un virus particolarmente efficace (come il famoso I love you delmaggio 2000) riesce a diffondersi capillarmente in tutto il mondonel giro di poche ore, assai prima che si riesca ad isolarlo,definirne l’impronta e renderla disponibile on line perl’aggiornamentoNel momento in cui il virus nasce e viene diffuso, i programmiantivirus non hanno nessuna efficacia contro di esso: i primi giorni4

Tutela della saluteTutela della saluteERGONOMIA Studia le condizioni del lavoro umanoa contatto con le macchine per la realizzazione dimezzi e ambienti che tutelino il lavoratore evalorizzino capacità e attitudiniPosizionamento corretto di schermo, mouse e tastieraCorretta illuminazione per evitare affaticamento visivoSedie regolabili, soprattutto in altezza, con un buonsostegno per schiena e bracciaSpazio sufficiente di movimento per ginocchia ecaviglieTutelare la propria saluteTutela della saluteImpianto elettrico a norma; non sovraccaricare prese e cavi Mantenere un’adeguata distanza dallo schermo Pause nella permanenza davanti allo schermo Finestre con tendine regolabili per evitare riflessi eriverberi sullo schermoComputer e salute : Rischi Affaticamento visivo Mal di schiena Emicrania Repetitive Strain Injury (RSI) Stanchezza Sindrome da tunnel carpale (tendini)Per portare al minimo i rischi che può determinare l'usofrequente del computer occorre tenere in considerazione alcuniaccorgimenti: Per evitare i problemi ai polsi è necessario fare ogni tantodelle pause. E' consigliabile anche utilizzare una sedia con ibraccioli. In commercio esistono delle particolari tastieredette "tastiere di tipo ergonomico" che, per la loro forma a"V", evitano che i polsi siano costretti a rimane diritto a lungo. Per quanto riguarda l'uso del mouse è consigliabile l'utilizzodi un tappetino che, riducendo al minimo l'attrito, evita alpolso sforzi inutili. Anche per salvaguardare la vista si rivelano utili delle pause. Inoltre, all'acquisto di un monitor, è necessario controllaredue requisiti: dimensione e definizione.28Tutelare la propria saluteTutelare la propria salute La dimensione non deve essere troppo ridotta (non meno di 15 pollici)per evitare di sforzare la vista. Anche la definizione (qualità divisualizzazione dello schermo) deve essere abbastanza alta per rendereil più semplice possibile la distinzione degli oggetti sul proprio schermo.All'acquisto del monitor è poi necessario considerare due accorgimenti.Il primo è quello di regolare un luminosità dello schermo tale da nonrendere difficoltosa la visualizzazione, ma neanche eccessiva dainfastidire nel tempo la vista. L'altra riguarda la posizione davanti almonitor: il nostro sguardo deve essere perpendicolare allo schermo delmonitor.Per quanto riguarda i "monitor a tubo catodico" è necessario attenuarele radiazioni emesse. Sono in commercio degli schermi (leggermentescuri, come occhiali da sole) che si mettono davanti allo schermo delmonitor con la funzione di filtrare le radiazioni nocive all'operatore.29 Per evitare di sforzare la vista è necessario che il nostroambiente di lavoro sia illuminato correttamente. I tasti dellatastiera devono essere ben visibili e il monitor non deveessere illuminato direttamente (se lo fosse ci sarebberofastidiosi riflessi che ci impedirebbero un buonavisualizzazione).Per evitare problemi alla schiena occorre che gli avambraccie le braccia formino tra di loro un angolo di 90 e regolarel'altezza della sedia affinchè il nostro sguardo siaperpendicolare allo schermo ed eventualmente. Alcunescrivanie sono dotate di poggiapiedi e poggiapolsi affinchèla posizione del corpo sia più naturale possibile.305

Tutela della saluteTutela della saluteTutela dell’ambienteAnche quando si opera con un computer si deve essere consapevoliche il nostro lavoro deve avvenire nel rispetto dell'ambiente.E' necessario comprendere che un computer è composto dadispositivi, costituiti spesso da sostanze inquinanti per l'ambiente. Ilprocesso di smaltimento dei computer è un processo moltocomplicato e non da sottovalutare.Riduzione del consumo di cartaOccorre ridurre al massimo il consumo di carta. La produzionedella carta, sempre in continua crescita, sta portando al continuoabbattimento di alberi, che in alcune zone del mondo sta portando aldisboscamento di intere foreste. La campagna di sensibilizzazioneportata avanti da molte associazione ha portato negli ultimi anni allaproduzione di carta riciclata, che tuttavia non è ancorasufficientemente diffusa.I documenti che possono essere conservati in "formato elettronico".Per i documenti che non richiedono una stampa su una sola facciata, èconsigliabile stamparli in "fronte e retro" (su entrambe le facciate) al fine dilimitare il consumo di carta.33Riciclaggio del materiale di consumoPer far fronte all'eccessivo consumo di carta si puòanche riciclare la carta d stampa. Se stampiamo undocumento, per esempio per correggerlo meglio,dopo anzichè buttarlo nel "cestino della carta"possiamo tenerlo da parte per stampare sull'altrolato altri documenti non importanti.Alcune aziende offrono il servizio di recuperare lecartucce delle "stampanti a getto d'inchiostro", inastri delle "stampanti ad aghi" o i "toner" delle"stampanti laser" ricaricandole di inchiostro eriabilitandole per un corretto funzionamento.34Riduzione del consumo di energiaAnche il consumo di energia è un fenomeno da contenere, perchè laproduzione di energia da parte degli enti energetici comportainevitabilmente inquinamento ambientale .Se non si intende utilizzare il computer per un certo periodo di tempo(anche dieci minuti) si consiglia di spegnere il monitor . Il monitor è,infatti, uno dei dispositivi che consuma più energia elettrica di tutti.Per evitare inutili sprechi di energia elettrica, i sistemi operativi hannola possibilità di ridurre al minimo i consumi del computer, spegnendoil monitor, interrompendo ogni applicazione ma mantenendo invariati idocumenti e le applicazioni su cui si stava lavorando. Questasituazione è chiamata "Stand-By". E' inoltre consigliato di dotarsi diun monitor a basso consumo di energia.356

Dialer - Programma malevolo che viene installato su un computer e . 2000) riesce a diffondersi capillarmente in tutto il mondo nel giro di poche ore, assai prima che si riesca ad isolarlo, definirne l'impronta e . assai prima che si riesca ad isolarlo, definirne l'impronta e renderla disponibile on line per l'aggiornamento .