Transcription

GDPR gli strumenti perdistricarsi

Come le soluzioni di Bludis possono aiutarvi Valutazione dei rischi: quali dati personali,dove e chi vi accede? Identificazione delle violazioni: chi, cosa,quando? Strumenti per le Ispezioni e gli Audit Protezione dei dati da minacce esterne e dainsider threats

Articolo 24 #1“Bisogna monitorare erendicontare le attività inerenti iltrattamento di dati personali suqualsiasi tipo di tecnologia epiattaforma (tra cui sistemiWindows, Linux/Unix,applicazioni, DB, Cloud app,ecc.)

La definizione di“dato personale”secondo il GDPRIdentificativi Univoci Nome Geolocalizzazione Indirizzo Email PasswordIdentificativi Online Indirizzo IP Cookie RFIDAltri tipi di dati Caratteristiche fisiche,psicologiche, genetiche,psichiche, economiche,culturali o sociali dellepersone fisiche

Il primo step per il risk assessment?Dove sono idatipersonali?Chi accedeai dati? Scansione continua dei file suiserver e sui client Identificare i dati personali (PII) Analisi/Alerting degli accessi aifile contenenti dai personali Integrità dei file e monitoraggiodelle modifiche

.ma dove sono i dati personali?59% identificamanualmente idati personaliSensitive Data at Risk: The SANS 2017 Data Protection -survey-37950

I dati sensibili li trova Panda DataControl Trova e protegge, i datisensibili contenutiall’interno di endpoint eserver, in tempo reale Verifica e monitora,l’utilizzo dei dati sensibili Semplifica la vita agli ITManager in materiaGDPR

CONOSCILOROI TUOIDIRITTIArticoli 12 - 20 Diritto di essere informato: Le aziende sono obbligate a fornire informazioni chiare suldei loro dati da parte delle aziende per cause ditrattamento attraverso una privacy notice. Èincompletezza, inesattezza, uso contrario alla legge orichiesta massima trasparenza sulle procedure.non autorizzato.Diritti di accesso: I titolari del diritto devono qualsiasi momento.Diritto di rettifica: Se I dati sono incompleti oinesatti, gli utenti devono sempre poter richiedereuna rettifica.Diritto di portabilità: I dati possono essere trasferiti daun’entità all’altra in qualsiasi momento.poter controllare e convalidare i loro dati in Diritto di limitazione: Gli utenti possono inibire l’uso Diritto all’oblio: Gli utenti possono richiedere di esserecancellati permanentemente dagli archivi aziendali.

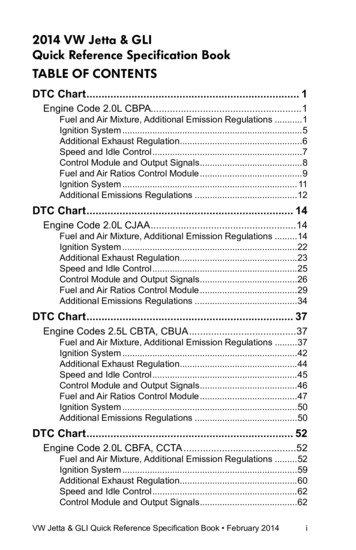

Data Control: Report predefinitiFiles with PIIFiles & Endpointswith PIIEndpoints withPIIProcessesaccessing PIIOperationsUsers behaviorwith PIIUsersPII ExfiltrationRiskRisk ofexfiltration PIIXOverviewXPIIF by extensionXTop 10 PIIF openedXFiles reclassified as Non PIIFX Top 10 machines with ops on PIIFX Top 10 machines with exfiltrationXMachines with malwareXTop 10 processes accessing PIIFXMalware accessing PIIFX% processes by categoriesXUser operations by device typeXOperations on removable drivesXUsers involved in exfiltrationX% operation and % Device TypeXTop 10 users creating/opening PIIF/copy-pasting/Renaming PIIFXTop 10 users running malwareXOperations with risk of exfiltrationX% Exfiltration and Infiltration OperationsXTop 10 largest files at risk of exfiltration

ManageEngine DataSecurity PlusMonitoraggio dei file server Windows, EMC,Netapp in tempo reale: File contenenti dati personali Modifiche a file e cartelle Variazioni nei permessi Accessi non autorizzati Spostamento e integrità dei file

Rileva leviolazionientro 72 oreValutal’impattodellaviolazioneFai un reportsulla violazione;riporta le misuredi mitigazioneadottate

ManageEngine Log360Collect data fromlog sourcesCorrelateeventsAlert IT aboutsecurity incidentsGenerate IT securityand compliance reportsArchive logs forforensic analysis

Articolo 32 - 1(b) - “Assicurareintegrità, confidenzialità e facilità diaccesso per tutti I sistemi e gli applicativiche trattano dati personali." Articolo 32 - 1(d) - “Le misure tecnicheadottate devono essere regolarmentevalutate per garantire massima sicurezza." Articolo 32 - 2 - “Ogni attività deveessere rendicontata per evitare ladistruzione, perdita, alterazione, diffusionenon autorizzata, accidentale o illecita deidati, o l’accesso, la trasmissione o lostoccaggio di essi presso terzi."

ManageEngine Log360Garante PrivacyPCI DSSISO 27001GDPRGLBAReport giàpronti perHIPAASOXFISMA

Protezione dei dati

Protezione endpoint,email,network e web Bloccare l’esecuzione di malware e installare firewall edIPS personali Limitare l’uso di dispositivi esterni Disciplinare l’accesso alla LAN e al WiFi Filtrare il contenuto dei messaggi di posta e del trafficoweb Contrastare lo sfruttamento delle vulnerabilità. Strumenti di filtraggio sull’intero flusso del traffico direte per impedire che il codice malevolo raggiunga gli host Monitorare, analizzare ed eventualmente bloccare gliaccessi a indirizzi che abbiano una cattiva reputazione Utilizzare strumenti anti-malware che sfruttino tecniche dirilevazione basate sulle anomalie di comportamento

Controllo degli utenti e protezione dei dati Gestione delle utenze ActiveDirectory, e automazione deisecurity task Privileged Access Management - Gestione degli accessiprivilegiati alle risorse aziendali Gestione dei device utente (desktop & mobile) e patchmanagement

Insider Threat IntelligenceIdentificare con precisione i comportamenti dannosidegli utenti. Assicura la protezione dei dati sensibili inaccordo con il GDPR.ReplayVideo

ObserveIT vi aiuta con il GDPR Condurre l’analisi per la valutazione dei rischiArticolo 35 Monitorare e prevenire gli accessi non autorizzati ai dati personaliArticolo 5 In caso di violazione, informare l’autorita entro 72 oreArticolo 33 Adottare tecnologie e processi per valutare regolarmente la conformità alGDPRArticolo 32 Adottare tecnologie e processi per dimostrare la conformità al GDPRArticolo 24

Più di 200 regole già pronte (GDPRReady) Data exfiltration Bypassing security controls Creating backdoor Application data theft Hiding information and covering tracks Install/uninstall questionable software Performing unauthorized admin tasks Running malicious software Using unauthorized communication tools Unauthorized data access Unauthorized activity on servers Identity theft Performing privilege elevation Shell attack Unauthorized shell opening System tampering

Oops!Violazione dei dati?!

Sophos SafeguardBitLocker e FileVault non sono più un problema! Gestione della cifratura e ripristinochiavi dalla Admin Console Supporto per Windows e MAC Nessun backend richiesto Setup e deploy in pochi click24

La soluzione: Sophos Phish ThreatEducare e verificare la security awareness dei tuoi dipendenti1Scegli l’attacco Più di 100 templategià pronti epersonalizzabili23Seleziona il trainingTieni sotto controllola securityawareness Oltre 30 corsiinterattivi persicurezza ecompliance. MultiLanguage, anche inItaliano! Report dellacampagna Individuazione deiproblemi26

Sophos Phish Threat: Report Dettagliati Statistiche andamentocampagna Misurazione del livellodi rischio, individuale eaziendale Possibilità diconcentrarsi solo sugliutenti “critici”27

ITOMITSMIT OperationsManagementIT ServiceManagementUEM AD & IAM WINUnified Endpoint Active Directory &IAMManagementWindowsManagementIT SECITSecurity

Tecnologie per la CyberSecurity

Sophos Safeguard BitLocker e FileVault non sono più un problema! Gestione della cifratura e ripristino chiavi dalla Admin Console Supporto per Windows e MAC Ne